記事を3行で解説

➀1990年代後半、インターネットの普及により、コンピュータウイルスは単なる「いたずら」から世界規模の「サイバー兵器」へと進化した。

➁文書を開くだけで感染する「Concept」や、メールのプレビューだけでPCを乗っ取る「Bubbleboy」など、便利な機能の隙を突く手口が次々と誕生した。

➂人間の心理やネットワークの繋がりを悪用したこれらのウイルスは、現代の高度なサイバー犯罪の原点となった。

「ピーヒョロロロ…」というダイヤルアップ回線の接続音。

1995年は、になった「Windows 95」の発売を皮切りに世界中がお祭り騒ぎ。

一般の家庭やオフィスにインターネットの普及という、大きなパラダイムシフトを迎えます。

地球の裏側にいる人と一瞬でメッセージを送り合える、誰もがそんな輝かしい未来に胸を躍らせていた時代です。

しかし、世界中のパソコンが「ネットワーク」という一本の糸で繋がった瞬間、それはハッカーやサイバー犯罪者たちにとって「エキサイティングで巨大な狩り場」の誕生を意味していました。

「ウイルスなんて、怪しいフロッピーを入れなきゃ感染しないでしょ?」

そんな“安全神話”は、この5年間で打ち砕かれることになります。

今回は、「イタズラ」から「世界規模のサイバーパンデミック」へと変貌を遂げた、激動の1990年代後半を振り返りましょう!

前回の記事はこちら

Concept(コンセプト) – 1995年

それまでのウイルスの常識は「プログラムを実行しなければ感染しない」「フロッピーディスクで感染する」というものでした。

しかし、「Concept」は、その常識を完全に破壊しました。

文書ファイル(.doc)を開いただけで感染する、世界初の実用的なマクロウイルスだったのです…!

文書を開くと、Wordの標準テンプレートファイルである「Normal.dot」に自分自身のマクロコードをこっそり書き込みます。

すると、それ以降ユーザーが新規作成したり保存したりする「すべてのWord文書」にウイルスがコピーされていく仕組みでした。

データを破壊するような悪意はなく、画面に「1」という謎のメッセージボックスを表示するだけでしたが、文書データのやり取りだけでウイルスが広がるという事実を証明してしまい、これ以降、世界中のオフィスがウイルスの温床となってしまったのです!

翌年にはExcelに感染する「Laroux(ラルー)」も登場し、全世界のオフィスがウイルスの巨大な培養炉になってしまったのだ

だが、文書データのやり取りだけでウイルスが広がるという事実を証明してしまい、これ以降、世界中のオフィスがウイルスの温床となってしまったわけだ…!

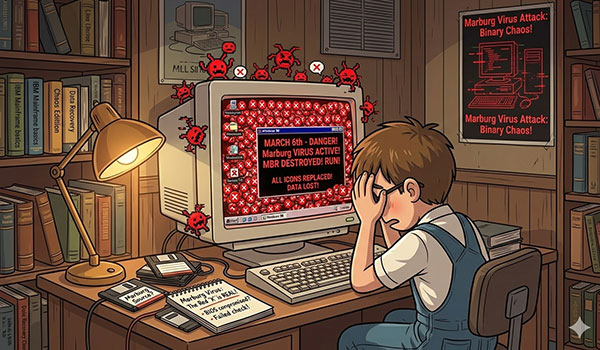

Marburg(マールブルグ) – 1998年

1998年に登場した「Marburg」は、Windows環境をターゲットにした高度な技術と、大企業を巻き込んだ歴史に名を残すウイルスです。

Marburgは「ポリモーフィック型」と呼ばれる高度な技術を搭載していました。

これは、他のファイルに感染するたびにウイルス自身のプログラムコードを全く別の暗号に書き換える技術で、当時のウイルス対策ソフトのシグネチャマッチングをすり抜ける非常に厄介な性質を持っていました。

そして、このウイルスが世界を震撼させたのは、その「見せ方」と「感染経路」です。

感染すると、デスクトップのアイコンや標準のシステムアイコンが、次々と真っ赤な×(バツ)印」に書き換わっていき、ユーザーを強烈なパニックに陥れました。

当時、×(バツ)印は、Windowsの致命的エラーのアイコンでした。

これによって「市販のパッケージソフトなら絶対に安全」という当時のユーザーの常識が、真っ赤なエラーマークと共に完全に破壊されたわけだ

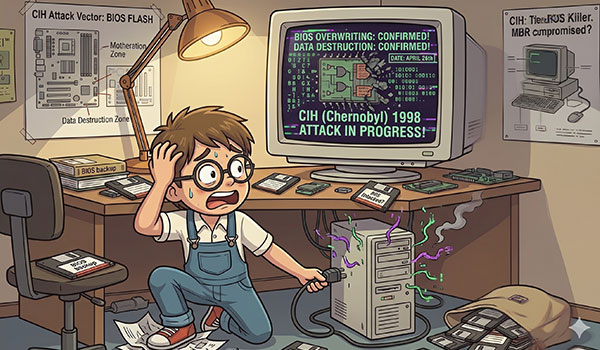

CIH(チェルノブイリ) – 1998年

台湾の大学生によって作成されたこのウイルスは、これまでのデータを消すというレベルを遥かに超越していました。

発症日である4月26日になると、ハードディスクを破壊するだけでなく、なんとマザーボード上のフラッシュBIOSを物理的に書き換えてしまうのです。

発症すると、電源を入れても真っ黒な画面のままピクリとも動かない、完全な鉄クズと化してしまいます。

発症の条件が1986年のチェルノブイリ原発事故と同じ4月26日だったため、後に「チェルノブイリ・ウイルス」という通称で呼ばれるようになりました。

1999年の4月26日に世界中で一斉に発症し、特に韓国、中国、中東などのアジア圏を中心に数百万台のパソコンが物理的に破壊。

データの復旧どころかマザーボード自体の交換修理が必要となり、企業活動を麻痺させる大パニックを引き起こしました。

ウイルスの悪意が、データという目に見えないものの破壊にとどまらず、「ハードウェアの物理的な死」を直接引き起こせることを世界に証明してしまった、サイバーセキュリティ史における最悪の転換点です。

あんなに被害を出したのに!?

しかも被害者が直接告訴状を出さなかったため、警察も逮捕できず、最初は厳重注意と兵役だけで済んでしまった

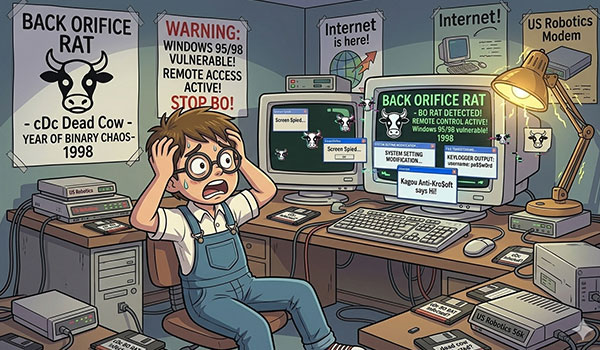

Back Orifice – 1998年

1998年、伝説のハッカー集団「カルト・オブ・ザ・デッド・カウ」によって開発されたBack Orificeは、これまでのウイルスの目的を根底から変えてしまった、歴史的な遠隔操作ツールです。

名前はMicrosoftのサーバー製品「BackOffice」をもじった強烈な皮肉で、Windows 95/98のセキュリティがいかにザルであるかを世間に告発する目的で公開されました。

自己増殖はしないので、厳密には「トロイの木馬」に分類されますが、その影響力は絶大でした。

感染すると、攻撃者は専用の操作パネルを使って、ターゲットのPCを完全に支配できてしまいます。

「Windowsのセキュリティなんてザルだ」

世界に見せつける彼らなりの過激な警告でしたが、結果的に悪意ある犯罪者たちに最高のツールを与えてしまうことになりました…!

パソコンを勝手に動かされるの?

パソコンの画面をリアルタイムで覗き見たり、パスワードを盗み出したり、CD-ROMトレイを勝手にパカパカ開け閉めしたりできるようになる

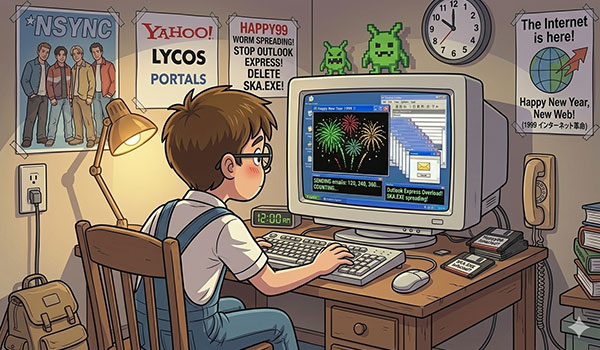

Happy99(ハッピー99) – 1999年

1999年初頭、インターネットの普及により「電子メール」が日常的なツールになり始めた頃、世界に放たれた最初の電子メールワーム(通称:Ska)です。

実行すると「Happy New Year 1999 !!」という陽気なタイトルとともに、ウインドウ内で綺麗な花火のアニメーションが打ち上がります。

ユーザーが花火に見とれている裏で、Windowsのネットワーク通信を司る重要なファイルをこっそり改ざんしています。

以降、ユーザーが誰かにメールを送信したり、ニュースグループに投稿したりするたびに、ネットワーク通信の裏側でウイルス自身(HAPPY99.EXE)を添付ファイルとして勝手に送りつけてしまうという、当時としては画期的な全自動増殖システムを搭載。

フロッピーディスクの受け渡しに頼らず、インターネットの海を爆発的なスピードで伝播していく「ネットワーク型ワーム」の時代の幕開けを告げました。

フロッピーで広まってた時代とはスピードが桁違いね

Eメールの開発秘話の記事はこちら!

Melissa(メリッサ) – 1999年

インターネットが完全にインフラ化した1999年に登場したのが「Melissa」です。

メリッサは人間の欲望を悪用したWordマクロとメールソフトを悪魔合体させた極悪ワームです。

○○からの重要なメッセージという件名で届き、本文には「頼まれていた文書を送ります。他の人には見せないでね」と書かれています。

パッと見ると知人からのメールに見えるため、受け取った人は疑わずに添付のWordファイルを開いてしまいます。

感染すると、Outlookのアドレス帳を読み込み、「先頭から50人」に向かって自分自身を一斉送信!

これがねずみ算式に繰り返された結果、世界のインターネットトラフィックはパンク状態に。

Microsoft、Intel、さらにはアメリカ軍のメールサーバーまでもが過負荷でダウンする事態となり、被害総額は8000万ドル以上に達したと言われています。

人間の欲望を餌にして、爆発的に自己増殖させたのだ

あのMicrosoft社でさえ、被害を防ぐために自社のメールサーバーを物理的に停止せざるを得ない事態に追い込まれたのだ!

ExploreZip(エクスプローラ・ジップ) – 1999年

Melissaのパニックが冷めやらぬ1999年6月にイスラエルから登場した、悪質極まりないメールワームです。

Melissaが「自らメールを送る」のに対し、ExploreZipは「ユーザーが受信した未読メールに対して自動返信」を行います。

「Hi! 私はあなたのメールを受け取りました。なるべく早く返信しますね。それまで、添付したZIPファイルを見ておいてください」

という非常に自然で丁寧な英文で自動返信するため、送信者は「返事が来た」と信じ込んでしまいます。

しかし、添付された偽のZIPファイルを開くと地獄が始まります。

CドライブからZドライブまでを高速でスキャンし、Word、Excel、PowerPoint、C言語などのソースコードファイルをすべて見つけ出し、ファイルサイズを「0バイト」に書き換えて破壊。

親切な返信を装って企業の大切なデータを全滅させる、極めてタチの悪いヤツだったのです…!

このウイルスは性格悪すぎ!

Bubbleboy(バブルボーイ)- 1999年

この時代、怪しい添付ファイルは絶対に開かないことがセキュリティの絶対的な鉄則でした。

しかし、「Bubbleboy」は、その常識を過去のものにしました。

こいつの恐ろしいところは、添付ファイルに依存しないゼロクリック感染」実証したことです。

Bubbleboyは、VBScriptで書かれており、Internet ExplorerとOutlook Expressに存在したActiveXの脆弱性を突きました。

メールには添付ファイルがなく、HTML形式のメール本文自体に悪意のあるプログラムが埋め込まれていました。

その結果、ユーザーがメールを開かずとも、メーラーのプレビュー画面にメールを表示しただけで自動的にスクリプトが実行され感染。

システム起動時に起動するよう設定し、次回のPC起動時にアドレス帳の全員に自己を送信するという、当時のユーザーからすればマジックのような手口をやってのけたのです…!

現代の高度なゼロクリック攻撃の原型がここで誕生してしまったのだ…!

Kakworm(カクワーム) – 1999年

1999年末に猛威を振るったKakwormは、Bubbleboyが証明した「プレビューするだけで感染する」という脆弱性を、さらに巧妙かつ悪質に実用化したワームです。

感染手口はBubbleboyと同様ですが、Kakwormの真骨頂は拡散方法にありました。

感染すると、Outlook Expressの「署名機能」の仕組みを乗っ取り、そこに自分自身のウイルスコードをこっそり登録します。

これにより、ユーザーが日常的に送る「お疲れ様です」「明日の会議の件ですが」といった普通のメールすべての末尾に、ウイルスが勝手にくっついて送信されてしまうのです!

本人は全く気づかないまま永遠にウイルスをばら撒き続ける最強の”無自覚な拡散者“にされてしまいます。

さらに、毎月17日の夕方5時には画面に文字を表示してPCを強制シャットダウンさせるという、嫌がらせの時限爆弾も持っていました。

友達も取引先も全員巻き込んじゃう!

感染したことにすら気づかせないのが最強の”ステルス”だ…

知らない間に周りの人のパソコンを壊してたなんてことになりかねないし

1999年末、世界が2000年問題のパニックに気を取られている裏で、ネットの海では誰が敵か味方かも分からない、見えない泥沼の戦場と化していたのだ…

そして時代は、混沌の2000年代へ…

1990年代は、元々フロッピーディスクでのんびり運ばれていた「無邪気ないたずら」が、ネットワークの力と人間の心理の隙を突き、「サイバー兵器」へと進化を遂げた10年間でした。

この時代が私たちに教えてくれたのは、便利な機能の裏には、必ずそれを悪用する者がいるという冷酷な事実です。

マクロ機能も、HTMLメールのプレビュー機能も、元々はユーザーを喜ばせるために開発された便利な技術でした。

しかし、ハッカーたちはそれらを”全自動のウイルス増殖装置“へと見事に作り変えてしまったのです。

1990年代は人類がインターネットという”パンドラの箱”を開け、もはや後戻りできないサイバー戦争の引き金を引いてしまった、狂騒の10年間でした。

そして、21世紀。

1990年代に完成した技術は、2000年代以降のプロのサイバー犯罪カルテルや国家主導のハッカー部隊に引き継がれ、サイバー空間の闇はさらに深く、恐ろしいものへと成長していったのです!

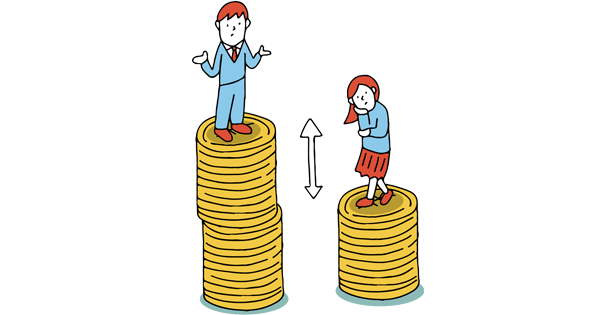

ITエンジニアの年収のお話

そんなウイルスから私たちを守る味方「セキュリティエンジニア」の平均年収、ちょっと気になりませんか?

セキュリティエンジニアの年収は、経験やスキルによって大きく異なり、一般的に500万円から1,000万円と程度といわれています。

日本の平均年収より高い水準ですが、エンジニアの世界には、年収1,500万円超えのポジションもゴロゴロ。

せっかくのスキルを、「なんとなくの年収」で安売りしていないでしょうか?

ITANKENエージェントの利用がおすすめ

「年収をもっと上げたい!」 「自分にピッタリの案件を紹介してほしい!」 「案件を探す手間を省きたい!」

そんな方にプロのエージェントが非公開案件をご提案します。

選んだエージェントによって手取りが変わる!?

エージェントを利用することで高単価の仕事が獲得できたとします。

しかし、一般的なエージェントでは、報酬から25%程度のマージン(手数料)を取られてしまうのはご存じですか?

そうです。高年収を目指すにはマージンが低ければ低いほど手元に残るお金は増えますが、この部分はエージェントによりブラックボックスとなっており、あなたに開示されることはほぼありません。

エージェントサービスの手数料は一定ではなく、選ぶ業者によって、あなたの手取りが大きく上下することは、まずは知っておいていただきたい点の1つです。

そんな収入UPを目指す方のために、「マージンが最大10万円」という業界最安水準のエージェントサービスがあります。

この利益還元を重視したエージェントサービスを運営しているのは、現在、15期目のIT企業「ライトコード」。

代表は当時、フリーランスとして大手有名WEBサービスなどで活躍していました。

その中で、自身も不透明なマージンや労働環境に苦しんだ経験がありました。

業者によってマージン率は非公開で、報酬の内訳を公開していないことがほとんど。

未だに旧態依然とした状態が続く業界に一石投じるために、エンジニアへの利益還元と透明性を最優先に考えてスタートしたのが「ITANKEN」です。

ITANKENのプロのエージェントがあなたにピッタリの非公開案件をご提案します。

エンジニアの手取りUPを実現させる5つのお約束

ITANKENのポイントはこの5つ。

①マージンが最大10万円で業界最安値水準(記事)

②支払いサイトは15日で業界トップクラス(記事)

③公平性と透明性を重視したお取引(記事)

④エージェントは人柄を重視(記事)

⑤開発責任者は元フリーランス(記事)

仕事内容や単価などでお困りのことがあれば、まずはお気軽にご相談くださいませ!

一般的なエージェントのマージンが25%ってことは…

もし私が月単価80万円の案件をこなしても、毎月20万円も手数料で引かれてるってことですか!?

報酬の内訳を隠すブラックボックス、まさに旧時代のレガシーシステムだ

残りの10万円は毎月丸々、私の手取りに!?

カトウの大好きなゲームもたくさん買えるな!

>> あなたの適正単価はいくら?「ITANKEN」で非公開案件をチェックする